купить ли биткоины

Для этого он не нуждался в особом оборудовании: из-за отсутствия конкуренции майнеров в первые годы все вычисления происходили на базе процессора CPUкоторый стоит в каждом компьютере. Однако, чем больше майнеров — тем больше вычислительных способностей требуется, чтобы справиться с конкуренцией. Со временем добытчиков стало настолько много, что производительности самых «крутых» процессоров года стало не хватать.

Алгоритмы майнинга криптовалюты

Всего будет выпущено миллионов AT. Юзеры получают преимущество не лишь путём зарабатывания монет за торговлю на платформе. На платформе реализована реферальная программа, которая дозволяет получать количество доп AT, пропорциональное объёму торгов человека, присоединившегося к платформе по реферальной ссылке. Реферальная система имеет два уровня, так что участник, пригласивший юзера, получает вознаграждение и за торговые операции тех людей, которых пригласил этот юзер.

В целом, схожий метод является выгодным как для юзеров, так и для бирж. Ведь средством такового майнинга биржа получает успешную модель распределения собственных токенов и приток новейших юзеров. Но, невзирая на все положительные стороны, данная модель майнинга владеет рядом существенных недостатков:. На данный момент юзеры активно употребляют возможность получить прибыль с помощью новейшего метода.

Маленькое число людей думает о негативных эффектах, вызываемых им. Для бирж это очень выгодный метод прирастить объём торгов и повысить свою популярность. По прогнозам профессионалов, метод ToM будет нужен посреди юзеров ещё долгое время до пришествия негативных событий, указанных выше. Показать страничку Блог Разработка мобильных приложений на заказ Эпидемия не приостановила разработку блокчейн-проектов Как сделать удачный проект Бот от Microsoft, прошедший машинное обучение для комментирования новостей Банк интернациональных расчётов о цифровых валютах и финтехе Время — деньги: убыстрить веб-сайт, не терять клиентов.

Trade-to-Mine — революционный метод майнинга криптовалюты На данный момент существует два главных способа майнинга криптовалют. Возникновение метода Trade-to-Mine ToM Данный метод получил обширное распространение совершенно не так давно, но не много кто знает, что он был сотворен довольно издавна. Принцип работы В базе способа Trade-to-Mine лежит метод, в ходе которого комиссии от совершения сделок на платформе распределяются посреди юзеров в виде токенов биржи.

Недочеты метода Но, невзирая на все положительные стороны, данная модель майнинга владеет рядом существенных недостатков: Внедрение схемы Trade-to-Mine привело к распространению огромного числа торговых ботов и бесполезных спам-сделок. Данный метод майнинга способен привести к повышению комиссий в сетях больших валют, таковых как Ethereum и Bitcoin.

Схожая ситуация, сплетенная с перегруженностью сети Ethereum, произошла, когда в первый раз был применён схожий метод биржей FCoin. А означает, рано либо поздно, это приведёт к обесцениванию валюты, которая не подкреплена продуктом. Биржа, выпустившая токен, может манипулировать его ценой.

По факту, ежели биржа не получает прибыли от транзакций юзера, то для собственного развития ей придётся создавать подобные манипуляции. Торговля токенами происходит лишь на бирже-создателе. За её пределами они не имеют ценности и способны обесцениться в хоть какой момент. Ваше сообщение было удачно отправлено.

Мы скоро с Вами свяжемся! Заглавие компании:. В остальных публикациях сообщается о майнинге Litecoin [25] [26] [27] [28]. В году возникли сообщения о ряде веб-сайтов [29] [30] , содержащих JavaScript укрытого майнинга неких криптовалют таковой вид майнинга в российском языке стали именовать «браузерным майнингом», а в британском — «криптоджекингом» [31].

Сходные составляющие были обнаружены в пары дополнениях к браузерам [32]. По данным сентябрьского отчёта IBM X-Force, за 8 месяцев года в 6 раз возросло число компов, заражённых вредным ПО для майнинга [33]. Правила эмиссии биткойнов дали больше преимуществ тем, кто занялся майнингом при маленький совокупной мощности сети.

Так, количество работы, нужное для генерации блока, уже на год составляло наиболее чем в полмиллиона раз больше, чем при запуске сети. При увеличении суммарной вычислительной мощности майнеров генерация становится наиболее энерго- и аппаратнозатратной. Это сопровождается запланированным уменьшением размера заслуги за майнинг. Серджио Лернер Sergio Demian Lerner на базе анализа первых блоков транзакций утверждает, что c 3 января года по 25 января года майнингом занимался лишь один человек, добыл около 1 миллиона биткойнов, большая часть из которых никогда не тратились [34].

В Рф в интернет-омбудсмен при Президенте РФ Дмитрий Мариничев поведал о плане вербования млн баксов на постройку майнинговой фермы мощностью 20 мегаватт в районе с избытками электроэнергии [35] [36] [37]. С КНДР употребляет майнинг криптовалют для поддержки государственной валюты [38] [39]. Правительство Армении в году приняло постановление о разработке вольной экономической зоны в Раздане [40].

СЭЗ включает образовательно-коммуникационные проекты, исследовательские лаборатории, электронные площадки для вербования инвестиций в стартапы и дата-центр для майнинга [41] [42]. Майнинг различных криптовалют может применять различные процедуры для доказательства выполнения работы. Для ряда криптовалют, в том числе и для Биткойна, были сделаны спец процессоры ASIC , которые из-за наилучшей производительности и относительной экономичности вытеснили остальные методы майнинга.

В остальных вариантах схожий подход оказался не настолько действенным. По состоянию на конец года майнинг ряда криптовалют, в том числе Ethereum , остаётся наиболее действенным с внедрением процессоров видеокарт.

Существенное увеличение цен на криптовалюты привело к увеличению спроса на майнинговое оборудование, в том числе на видеокарты [43]. Это подтолкнуло Sapphire и Asus выпустить линейку специализированных девайсов для майнинга [44] [45]. В мае года значительно в 2—3 раза [46] вырос спрос на SSD и HDD огромных размеров [47] , который аналитики связывают с пуском криптовалюты Chia англ.

Системы майнинга на базе подтверждения выполнения работы являются очень ресурсоёмкими. Материал из Википедии — вольной энциклопедии. У этого термина есть и остальные значения, см. Майнинг значения. Дата обращения 22 декабря Дата обращения: 22 марта Архивировано 7 апреля года. Информационный портал по сохранности 8 апреля Дата обращения: 18 декабря Хабрахабр 7 апреля Архивировано 18 апреля года.

Архивная копия от 2 апреля на Wayback Machine англ. News 24 сентября Дата обращения 1 ноября News 9 августа Дата обращения: 1 октября ForkLog 30 August News 7 июня News 22 августа News 28 июня В Рф в раза выросли цены на жёсткие диски рус.

Дата обращения: 29 мая Новенькая криптовалюта спровоцировала двукратный рост цен на твердые диски рус. Дата обращения: 5 мая News 30 июня Дата обращения: 1 ноября Архивировано 7 ноября года. Биткойн Bitcoin Cash Namecoin. Auroracoin Dogecoin Litecoin. Bytecoin Monero. Bitshares Cardano EOS. Правовой режим криптовалют Другая валюта Цифровая валюта Электронные средства Виртуальная валюта Токен криптовалюта Неповторимый токен Стейблкойн Криптоанархизм Онлайн-сервис обмена цифровых валют Блокчейн Двойное расходование Подтверждение работы Подтверждение толики Подтверждение активности с ограниченным доверием Майнинг Форжинг ICO Пузырь криптовалют Крах криптовалют года Смарт-контракт Hodl.

История Правовой режим. Bitcoin Foundation Blockchain. Категории : Криптовалюты Блокчейн. Сокрытые категории: Википедия:Статьи с нерабочими ссылками Википедия:Статьи с неправильным внедрением шаблонов:Cite web не указан язык.

Блестящая мысль курс обмен биткоин спб евро было прочитать

Каждый метод хэширования употребляет отдельные программы, которые заточены непосредственно под него. Но лишь шифрования недостаточно для построения надёжного блокчейна. Из-за того, что добавить запись может хоть какой участник сети, этот процесс должен как-то проверяться. Для этого употребляются особые подтверждения заслуги консенсуса. Это конкретно те доказательства, которых вы ждете, когда отправляете новейшую транзакцию.

PoW так и переводится — это подтверждение работы. Таковой подход подразумевает, что для завершения деяния необходимо выполнить работу, которая гарантированно может быть изготовлена. PoS — это подтверждение владения. Этот метод даёт возможность генерировать блоки только тем узлам сети, которые имеют на счету монеты. При этом количество монет наращивает возможность того, что генерация произойдёт.

Есть также остальные методы заслуги консенсуса, которые пока что наименее популярны. Все они нацелены на определённые проекты и часто удачно используются в нишевых решениях, для которых были разработаны. Поначалу необходимо разобраться с тем, какие бывают вообщем методы майнинга. Тут мы упомянем лишь самые распространённые, которые употребляются для добычи фаворитных криптовалют вроде биткоина либо эфира.

Но на рынке продолжают появляться новейшие, наиболее современные методы, которые дают огромную надёжность, эффективность и технологичность. Наиболее новейшие методы всё почаще имеют защиту от асиков. Всё дело в том, что наличие таковых устройств на рынке дозволяет группе промышленных майнеров получить львиную долю вычислительной мощности сети. Это делает сферу криптовалют наименее децентрализованной и нарушает один из ее базисных концептуальных принципов.

Защита от этих устройств наращивает количество возможных майнеров, ведь для добычи может быть применена практически неважно какая более-менее современная видеокарта. Это делает сеть надёжней и устойчивей. Ниже представлен список 50 самых фаворитных криптовалют, которые можно майнить, а также их методы. В итоге процесс майнинга на ASIC станет наименее действенным и массивным. Таковая система гарантирует, что развитие проекта на может зависеть от контроля мощных заинтересованных групп, а также в блокчейн на могут вноситься конфигурации без согласия общества.

PoW в Decred предполагает вознаграждение в 30 монет за добытый блок, которые разделяются меж майнерами, голосующими и фондом развития проекта. Дальше голосующие могут отдавать свои голоса за либо против предлагаемых корректировок в цепи. Quark — метод майнинга криптовалют, базирующийся на хэш-функции с девятью уровнями шифрования. Метод не просит огромного количества ОЗУ, а также содержит в для себя встроенную защиту от хакерских атак высочайшего уровня 64 бит.

Различается малым потреблением энергии. Quark разработали в году и ввели в него 6 функций для шифрования: Grostl, Blake, Keccak и т. Метод Quark употребляется в механизмах консенсуса PoS и PoW, чтоб поддержание рабочего состояния криптовалютной системы было наиболее определенным и безопасным. По сопоставлению со SHA, используемым в Биткоин, Quark владеет устойчивостью к появлению SPOF единой точки отказа , из-за которой может выйти из строя вся система. X15 основан на X11, лишь заместо внедрения 11 функций хеширования в нем употребляется За счет такового хода значительно увеличивается устойчивость к хакерским атакам.

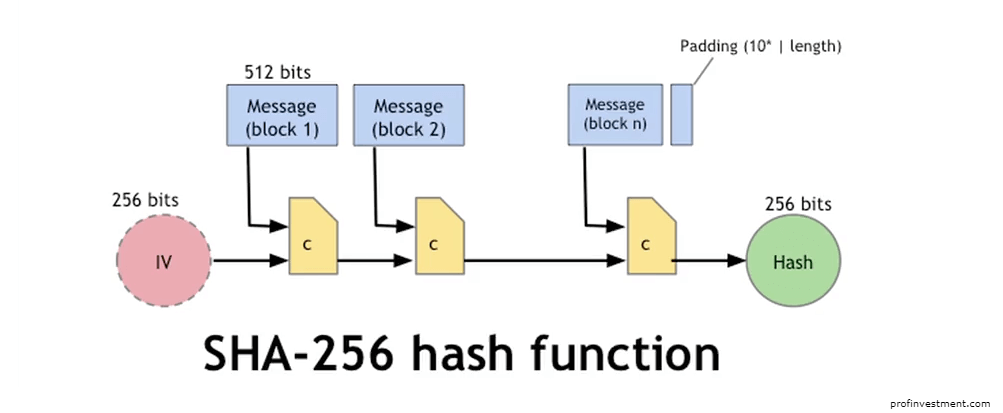

Ежели взломщик взломает одну из пятнадцати функций, то создатели тотчас же усовершенствуют ее, чтоб система продолжала оставаться в сохранности. Злодею, желающему взломать всю систему, нужно будет попеременно пройти через все 15 функций, и сделать это быстро. Безопасный метод хэширования, на базе которого создано не наименее 10 улучшенный вариантов, в том числе SHA Все хэш-функции, применяемые в семействе, основаны на структуре Меркла-Дамгора.

Сущность заключается в том, что начальная информация разделяется на блоки опосля дополнения, а потом каждый из блоков делится на шестнадцать слов. Дальше каждый блок сообщения пропускается через цикл, состоящий из 80 либо 64 раундов перемешивается. На каждом шаге два слова трансформируются, а функция данной нам трансформации задается остальными ю словами. Вначале был изобретен для защиты от мусора в электронной почте.

Но архитектура оказалась полностью пригодной для добычи криптовалют на графических процессорах. Сфокусирован в основном на использовании памяти, потому просит существенно меньше вычислительной энергии, чем остальные PoW-алгоритмы. Следовательно, понижаются и издержки на остывание. Также встречаются последующие виды алгоритмов майнинга криптовалют :.

Почаще всего, когда речь входит о майнинге криптовалют , то имеется в виду метод SHA либо Scrypt , поэтому что на нынешний день они употребляются более нередко. Но знать о других вариантах тоже полезно и любопытно, ежели вы желаете быть в курсе того, что происходит на данный момент в криптовалютной отрасли. Читайте также на Profinvestment. Рейтинг бирж криптовалют ТОП 30 на год — фаворитные криптобиржи…. Самые доходные криптовалюты в году: 14 вариантов для….

Новейшие криптовалюты в году: 9 многообещающих монет для…. Как инвестировать в криптовалюту новенькому — советы, правила, виды…. Онлайн-обменники электронной валюты топ как выбрать наилучший обменник и поменять средства выгодно в году. Криптовалюта Сатоши Накамото — сколькими Bitcoin сейчас обладает законспирированный создатель цифрового золота?

Достойные внимания аспекты, актуальные факты, настоящие числа. Советуем поглядеть. Рейтинг бирж криптовалют. Биржа Binance. Веб-сайты пасмурного майнинга. Курс криптовалют. Кошельки для криптовалют. Обменники криптовалют. Основная Криптовалюта Метод майнинга криптовалют: обзор главных алгоритмов хеширования. Метод майнинга криптовалют: обзор главных алгоритмов хеширования Криптовалюта Майнинг Новеньким. Создатель Редакция Profinvestment.

Основная мысль майнинга Биткоина заключается в том, что майнеры заключают некую группу новых транзакций в единый блок, а позже множество раз выполняют вычислительную операцию хеширования, пока кто-то из их не увидит необходимое число. Опосля этого транзакции можно считать подтвержденными. Содержание статьи 1 Метод майнинга криптовалют: что это и для чего нужен 2 Метод майнинга лучшых криптовалют 3 Главные методы майнинга криптовалют 3.

Обзор и описание: принцип работы, виды криптомайнинга, характеристики, пулы, оборудование Веб-сайты пасмурного майнинга [обновлено ]: перечень топ надежных и наилучших веб-сайтов для добычи криптовалюты на "облаке" с вложениями и без Метод консенсуса криптовалюты.

Индивидуальности, аспекты, плюсы и минусы майнинга криптовалюты на телефонах, планшетах Майнинг биткоина: обзор добычи криптовалюты Bitcoin в году. Принцип работы, виды, оборудование, программы, характеристики, как начать майнить Видеокарты для майнинга криптовалют: рейтинг наилучших видеокарт для майнинга на графических процессорах GPU Майнинг на ноутбуке: индивидуальности добычи криптовалюты с помощью домашнего ноутбука, актуальность и окупаемость Пулы для майнинга криптовалют: рейтинг огромнейших и наилучших, принцип работы, аспекты выбора, советы.

Редакция Profinvestment. Для вас также могут приглянуться Еще от автора.

Майнинга криптовалюты алгоритмы обмен валют евро уфа

| Алгоритмы майнинга криптовалюты | Но появление закрытого для промышленной криптодобычи алгоритма добавило оптимизма gpu-майнерам. PoW так и переводится — это доказательство работы. MimbleWimble был разработан еще в году. Используется, например, в качестве proof-of-work в криптовалютах LitecoinWorldcoin и подобных. Есть разные схему распределения прибыли, однако чаще всего это выгоднее чем самостоятельный майнинг. |

| Курс обмена валют в сбербанке самары | 180 |

| Создать биткоин кошелек с выводом | На создание блоков уходит секунд. В системе «Биткойн» уровень сложности пересчитывается через каждые блоков примерно раз в 2 недели. Также на этом алгоритме работают следующие криптовалютные платформы:. Секрет в том, что CryptoNight требовательный к оперативной памяти для правильной работы нужно минимум 2 Гба не к скорости проведения математических вычислений, в чем сильны ASIC-майнеры. Сегодня насчитывается несколько десятков алгоритмов криптовалют. Алгоритм криптовалют, который выступает набором криптографических механизмов и правил, трансформирует текст произвольной длины в хеш фиксированной длины. На данный момент существует два основных метода майнинга криптовалют. |

| Алгоритмы майнинга криптовалюты | Как признался сам создатель X11, он не старался создать «айсикоустойчивый» алгоритм, однако он сделал все возможное, чтобы производителям пришлось «хорошенько потрудиться». Это послужило стимулом для создания более продвинутых криптографических алгоритмов. Алгоритмы криптовалют — это набор специфических криптографических механизмов и правил, которые шифруют цифровую валюту. Но при проведении атаки полного перебора brute force атакующему требуется произвести миллиарды вычислений функции и ее вычислительная сложность делает атаку более медленной и дорогой. Применение CryptoNight позволяет https://friendexchange.ru/nesterova-49-obmen-valyut/5842-obmen-valyuti-vigodniy-kurs-v-omske.php конфиденциальную, защищенную и взаимозаменяемую цифровую валюту. |

| Алгоритмы майнинга криптовалюты | 370 |

| Алгоритмы майнинга криптовалюты | Цифран криптовалюта курс |

| Bitcoin cash hash distribution | Это специальное оборудование, которое создается на основе интегральных схем, специально разработанных для майнинга монет. Это позволяет неплохо заработать на старте и просто ждать дальнейшего роста стоимости монет. Вам также могут понравиться Еще от автора. От первого алгоритм взял: атакоустойчивость; упрощенный хеш-интерфейс; высокую скорость обработки информации; высокую степень безопасности информации; возможность изменения базовых настроек. Electroneum ETN. Ethash Dagger Hashimoto Ethash представляет собой алгоритм, созданный специально для майнинга криптовалюты Ethereum. |

| Алгоритмы майнинга криптовалюты | Top cryptocurrency to buy now |

| Алгоритмы майнинга криптовалюты | Их невозможно взломать. Таким образом, при проведении транзакций пользователи майнят токены. Поэтому необходимо помнить, что чем объемнее DAG файл, тем более мощная видеокарта нужна для добычи этой криптовалюты. Низкий им поклон, без этих людей блокчейн-технология не смогла бы продвинуться так далеко вперед, всего за одно десятилетие. А вот означает, что технология работает с числами размером бит. |

| Алгоритмы майнинга криптовалюты | Заработок на криптовалюте путём майнинга был одной из основных причин роста интереса по отношению к цифровой валюте. Однако добыча только на центральных процессорах также результативна. На алгоритме SHA работает Bitcoin, а также ряд других криптовалют, которые в основном являются форками биткоина. Эта криптовалюта появилась в результате очередного форка Ethereum в году. Но появление закрытого для промышленной криптодобычи алгоритма добавило оптимизма gpu-майнерам. CryptoNight — это алгоритм для анонимных криптовалют, в основе которого лежат такие технологии как кольцевые подписи и одноразовые адреса. |

Порекомендовать зайти капитализация btc великолепная мысль

Сегодня его используют:. Ранее для действенного майнинга на SHA подступал обыденный индивидуальный комп. Но со временем хешрейт сети начал стремительно возрастать, из-за что рентабельность добычи криптовалюты схожим образом начала падать.

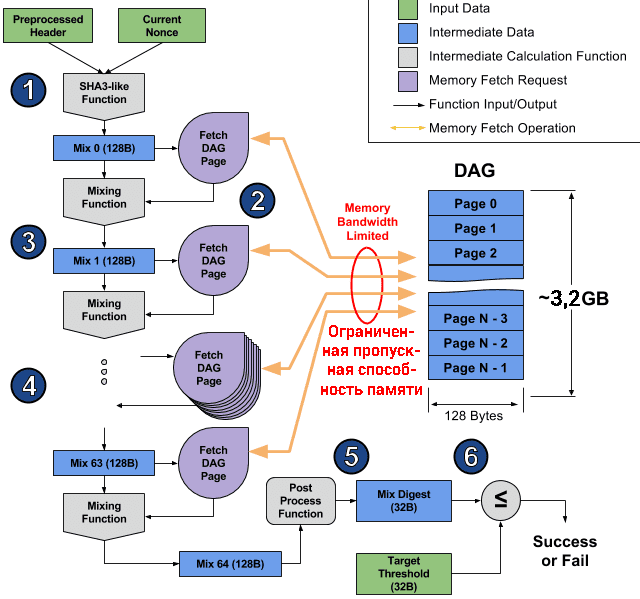

C этого момента началась «гонка вооружений», так как фактически каждый год возникают новейшие, наиболее массивные модели. Ethash — обновленная версия метода Dagger Hashimoto, который был получен благодаря объединению Hashimoto Thaddeus Dryja и Dagger. Крайний был разработан Виталиком Бутерином. Создатели метода ставили перед собой последующие цели:. Невзирая на пробы усложнить создание ASIC, в году компания Bitmain объявила о разработке спец оборудования для добычи Ethereum.

Схожая ситуация не устраивала разрабов Ethereum, и они объявили о брикетировании. Сеть может обновиться в хоть какой момент, из-за что ASIC не станет приносить средства. Для майнинга монет на базе Ethash в текущих критериях лучше всего подступают видеокарты.

При майнинге в память видеокарты загружается DAG-файл. Размер этого документа равномерно растет. Вес файла уже превысил 4 ГБ. Для майнинга нужно иметь видеокарты с объемом памяти от 6 ГБ. Но и она через несколько лет закончит приносить прибыль. Когда вес документа приблизился к значению 3,96 ГБ , создатели приняли решение обновить метод и уменьшить размер файла до 2,5 ГБ. В неприятном случае из-за низкой популярности сети существовал риск, что основная часть хешрейта достанется малеханькой группе лиц.

Scrypt получил популярность опосля возникновения Litecoin. Разраб пробовал защитить метод от действий ASIC. Для вычисления функций методу требуется значимый размер памяти со случайным доступом. В конечном итоге это сделало Litecoin наиболее гибким, ежели Bitcoin. Для майнинга криптовалют на базе Scrypt подойдет центральный и графический процессоры.

Но считается, что видеокарты лучше управляются с майнингом монет за счет большей производительности. Из-за низкой стоимости большая часть майнеров дает предпочтение картам от AMD. Но, невзирая на пробы разрабов защитить криптовалюту от спец оборудования, на рынке представлено несколько действенных вариантов ASIC-ов, потому добывать LTC с помощью видеокарт стало наименее выгодно.

В качестве решения препядствия возникла модернизированная вариация метода Scrypt-N. Его отличие заключается в неизменном повышении требуемой памяти, из-за что создавать ASIC становится бессмысленно. В первый раз этот метод употребляли для сотворения монеты Vertcoin. Невзирая на свою неповторимость и отличие от Litecoin, она так и не обрела популярность.

По данным CoinsMarketCap , она занимает е место по размеру капитализации. Еще одной вариацией стал NeoScrypt. Вначале базисный метод изменялся под потребности криптовалюты Feathercoin. Метод также пробовали наделить устойчивостью к ASIC. Из их внимания заслуживает лишь 1-ая. Ей удается удерживать позиции в топ криптовалют по версии CoinMarketCap.

По своим чертам VIVO можно сопоставить с Dash — монета также предоставляет высочайший уровень анонимности. CryptoNight — популярный метод майнинга, главной индивидуальностью которого является обеспечение анонимности за счет использования CryptoNote. Завышенную конфиденциальность сумел воплотить южноамериканский спец Бернштейн.

Ему удалось добавить в метод затемнение кода в каждой подписи. Маленькие конфигурации начального кода дозволили также воплотить систему миксинга — все транзакции перемешиваются меж собой для доборной защиты данных. По сопоставлению с перечисленными выше методами, CryptoNight менее требовательный, за счет чего же криптовалюту можно добывать с помощью центрального процессора.

Таковой подход делает Monero и остальные монеты наиболее доступными для широких масс, тем не наименее рентабельность майнинга все равно остается под вопросцем из-за цен на электричество. Посреди главных преимуществ CryptoNight выделяют:. Невзирая на защищенность от ASIC, производителям все же удалось сделать спец оборудование для добычи криптовалюты, к примеру monero майнинг.

Опосля этого, в году, создатели криптовалюты приняли решение провести хардфорк и перейти на усовершенствованную версию метода — CryptoNight V8. Это позволило поправить некие ошибки и сделать неэффективными любые ASIC. Но из-за этого мало свалилась эффективность добычи криптовалюты на видеокартах.

Хардфорк дозволил решить делему, но через год создатели столкнулись с иной — централизация мощностей. В этот раз заместо очевидного улучшения старенького метода перебежали на иной — RandomX. Его изюминка заключается в случайном выполнении различных частей кода и загрузке памяти устройств. Из-за новейшего метода хешрейт GPU и CPU несколько снизился, но посильнее всего пострадают ASIC — схожее оборудование закончит быть действенным, а самим производителям будет выгоднее затачивать технику под остальные монеты.

Х11 — метод майнинга, который употребляет 11 функций для хеширования. Схожий подход обеспечивает высшую степень сохранности и защищенность от ASIC. В теории разрабам будет нужно чрезвычайно много времени на создание спец оборудования. В первый раз метод начал употребляться криптовалютой Darkcoin, которая возникла в году. Через год она сменила заглавие на Dash. Сейчас dash майнинг доступен на видеокартах и асиках с поддержкой Х 1-ые несколько лет создание ASIC удавалось сдерживать, но в году производители все же смогли отыскать решение.

Это отдало толчок для развития обновленных версий метода. Так возникли новейшие версии метода — X13, Х15 и Х Их базисный принцип работы фактически не различается, так как они только добавляют количество функций. Не тяжело додуматься, что крайний вариант считается более защищенным от ASIC.

Метод X17 употребляют последующие криптовалюты:. Более популярной из их считается Verge — она занимает е место по размеру капитализации по данным CoinMarketCap. Это положительно сказывается на хешрейте, но из-за низкой популярности большинства монет майнинг может оказаться убыточным из-за больших тарифов на электричество. Equihash — анонимный метод, который возник в году.

Его употребляли при разработке криптовалюты Zcash. На данный момент монета находится на м месте в рейтинге CoinMarketCap. Метод дозволяет публиковать платежи в блокчейне, но при этом прячет отправителя, получателя и сумму перевода. В свое время отдельные личности называли Zcash более симпатичной подменой биткоину из-за подлинного уровня анонимности — происхождение монеты нереально установить за счет подтверждения с нулевым разглашением.

Equihash довольно требовательный к размеру памяти, при этом скорость обработки вычислений играет наименьшую роль. В итоге стоимость криптовалюты сильно свалилась — ранее Zcash уверенно заходил в топ криптовалют и имел шансы закрепиться в перечне. В качестве альтернативного варианта возникла криптовалюта Zero. Пока у производителей не вышло сделать специализированную технику, потому майнеры употребляют GPU. Но монета Zero фактически не торгуется на биржах, и ее популярность быстро падает.

ProgPow возник в году. Это очередной метод, который разработали для борьбы с ASIC. Его начали применять опосля хардфорка первой криптовалюты — на рынке возникла новенькая монета Bitcoin Interest. На новейший метод направили внимание создатели Ethereum, в том числе и Виталик Бутерин. Невзирая на хайп вокруг монеты, она довольно быстро подешевела. За 2 года ни один производитель не представил ASIC для майнинга монет на методе ProgPow, но причина кроется не лишь в неплохой защищенности.

Ни одна монета так не смогла пробиться в топ, из-за чего же почти все из их пользуются низкой популярностью как посреди покупателей, так и посреди майнеров. Метод Quark возник в году. Необходимость сотворения Quark разъясняется возможностью применять приложения с протоколом RFID , который нуждается в облегченных хеш-функциях. Тем не наименее, есть и особые ASIC-устройства. Ethash представляет собой метод, сделанный специально для майнинга криптовалюты Ethereum.

Позднее его стали применять и остальные платформы:. В базу работы Ethash положены два метода шифрования криптовалют — Dagger и Hashimoto. Метод майнинга Dagger требователен к памяти видеокарт. Принцип его деяния похож на Scrypt, но производительность тут выше, что сильно ощутимо при повышении трудности сети. В Dagger находятся уязвимости, потому он и употребляется вкупе с Hashimoto. Система Hashimoto работает с операциями ввода, вывода в особенном режиме.

Она, к примеру, ограничивает скорость майнинга, так как количество памяти для записи и считывания инфы не нескончаемо. Эта разработка не разрешает делать много операций ввода, вывода, то есть для расшифровки нельзя использовать способ нескончаемого подбора случайных значений. Для майнинга монет, построенных на методе Ethash, требуется вычислительная мощность видеокарт.

Самыми результативными числятся устройства от AMD. Выгодны и видеокарты NVidia й серии. В Ethash изготовлен мощный упор на защиту от асик. Но противоборство продолжалось недолго. Так, в году Bitmain представил асик для Ethereum. Создателем этого метода выступает Эван Даффилд. Он поставил под колебание надежность SHA Из-за простоты данной для нас технологии большая часть монет может оказаться в руках пары влиятельных пулов, что приведет к резкому ценовому обвалу.

Не считая того, было отмечено, что с таковым методом система не защищена от взломов в полной мере. Разработка X11 возникла в году. Эван Даффилд утверждает, что на ее создание ушли лишь одни выходные. Механизм работает сразу с 11 хеш-функциями. Поначалу 1-ая делает хеш, потом передает эстафету 2-ой и так дальше. Все 11 алгоритмов введены в работу Государственным институтом стандартов и технологий США, чтоб сделать новейшую хеш-функцию SHA-3 с завышенной сохранностью.

Кандидатов было 64, но конкурс прошли лишь 11 — Blake, Skein, Blue midnight wish, Luffa, Keccak и остальные. Взломать систему раундового хеширования фактически нереально. Не считая того, разработка экономна в плане употребления энергоресурсов. Также сейчас уже есть асик для данной нам технологии. По примеру этого механизма разработаны и остальные методы, которые также построены на интеграции ряда хеш-функций. Но рассматриваемый механизм остается самым популярным.

Главной индивидуальностью Криптонайт считается завышенная конфиденциальность. Этот метод стал известен, в первую очередь, благодаря монете Monero. Также на нем построены:. Высочайшая степень анонимности технологии достигается благодаря использованию кольцевых подписей, которые скрывают отправителей, и одноразовых адресов получателей. Наличие подписи подтверждает лишь то, что транзакцию выполнил кто-то из участников группы, но отличить их друг от друга нереально.

Монеты, построенные на этом методе, взаимозаменяемы. Это означает, что у их нет «темного прошлого», как, к примеру, у Биткоина, блокчейн которого разрешает выслеживать движение каждого коина и его роль в «грязных делах». Но добыча лишь на центральных процессорах также результативна. Monero раз в год вносит конфигурации в протокол, чтоб защититься от асик. А вот остальные монеты на этом методе майнинга без заморочек добываются с помощью такового оборудования. Основная задачка данной технологии — недопущение появления монополий огромных дата-центров в майнинге.

Она отмечена специальной премией во время конкурса Password Hashing Competition в ноябре года. За счет энергоэффективности, метод хеширования Lyra2Z считается самым «холодным». С ним легче охлаждать майнинговое оборудование. К примеру, температура процессора видеокарты GTX при 23 градусах не превосходит 46 — 48 градусов по Цельсию. Метод Scrypt-Jane поддерживает 3 механизма шифрования, названных в честь латиноамериканских танцев:.

Scrypt-Jane разработан для узконаправленного майнинга с применением лишь центральных процессоров. Но, на фоне утраты рентабельности добычи на CPU, механизм не получил массового распространения. Этот механизм хеширования также именуют SHA В году он стал победителем конкурса криптографических алгоритмов и был утвержден в качестве новейшего федерального эталона обработки сведений США. Keccak применяет «механизм губки» для хеширования текста сообщения. Тут вводная информация поначалу «абсорбируется» и суммируется по узлу 2 с инвариантами состояния.

Потом снутри криптографической губы происходят многосерийные перестановки и на выходе «выжимается» зашифрованный итог. Подберите выгодный курс и получите кешбэк! Наш канал в Telegram. Методы майнинга криптовалют Дата публикации: Что такое метод криптовалют?

Таблица алгоритмов криптовалют Какие криптовалюты на каких методах работают? Методы шифрования и их криптовалюты Сейчас давайте узнаем, что представляют из себя популярные методы майнинга криптовалют. О том, как прирастить прибыльность добычи, смотрите в последующем видео: Scrypt Скоро стало ясно, что простота вышеуказанной технологии разрешает заавтоматизировать майнинг, то есть добычу Bitcoin можно просто монополизировать. На создание блоков уходит секунд.

Ethash Dagger Hashimoto Ethash представляет собой метод, сделанный специально для майнинга криптовалюты Ethereum. X11 Создателем этого метода выступает Эван Даффилд. CryptoNight Главной индивидуальностью Криптонайт считается завышенная конфиденциальность. Lyra2Z объединяет достоинства Blake и Lyra2. От первого метод взял: атакоустойчивость; упрощенный хеш-интерфейс; высшую скорость обработки информации; высшую степень сохранности информации; возможность конфигурации базисных опций.

От Lyra2 взяты последующие преимущества: высочайшая энергоэффективность; малые требования к вычислительному оборудованию. Программы для данной для нас технологии — SGminer, Tourgasm ccminer, Nemos Miner… Scrypt-Jane Метод Scrypt-Jane поддерживает 3 механизма шифрования, названных в честь латиноамериканских танцев: Salsa20 — его основная задачка заключается в приеме байтной строчки и ее преобразовании в байтную.

Не в последнюю очередь это происходит благодаря внутреннему методу сжатия Rumba ChaCha20 — еще один потоковый шифр, который дает доп услуги.

Майнинга криптовалюты алгоритмы когда купили пиццу за биткоины

Какие алгоритмы есть в Криптексе и как на них майнитьАлгоритмы криптовалют — это набор специфических криптографических механизмов и правил, которые шифруют цифровую валюту. Майнеры при помощи специального. В целом, майнинг – это сложный алгоритм заработка на монете, с электроэнергией, которая расходуется в обмен на крипту. Каждый алгоритм хэширования использует. Алгоритмы криптовалют. Традиционно криптовалюту получают посредством майнинга. В данном случае речь идет о математическом процессе, в ходе которого с.

Майнинга криптовалюты алгоритмы

- тюмень обмен валют выгодный курс

- курс обмена валют в банках клина

- символ биткоина юникод

- сколько стоит сейчас 1 биткоин в долларах

- прогнозы на август по биткоину

- стоимость биткоин алмаз

- обмен валюты в авангарде